WOL Proxies – Wake On Lan in entfernten Netzen und VLANs ohne Directed Broadcasting einsetzen.

Wozu WOL Proxies

Das WOL Protokoll erlaubt das Wecken von Rechnern ausschließlich im lokalen IP Segment.

Um das Wecken von entfernten Rechnern über Netzwerksegmente und sogar das Internet hinweg zu ermöglichen, bietet der Auto Shutdown Manager Server mit Directed Broadcasts und WOL Proxies zwei technisch völlig unterschiedliche Lösungsansätze an.

Directed Broadcasts

Die Weckpakete werden direkt an die Endpoint-Router übermitteln und dort als lokale Broadcasts ausgelöst. Dieses Verfahren ist jedoch in den meisten Unternehmen aus Sicherheitsgründen nicht gestattet.

WOL Proxies

In der Praxis kommen in den allermeisten Fällen WOL Proxies zum Einsatz. Dazu wird ein Rechner oder ein Java unterstützendes Gerät wie der Raspberry Pi im entfernten Netzwerksegment für den Dauerlauf (24/7) konfiguriert und bei Bedarf vom Auto Shutdown Manager Server mit dem Wecken der zu ihm relativ lokalen Rechner via Wake On LAN beauftragt. Sinnvollerweise werden dafür beispielsweise Rechner verwendet, die sich ohnehin im Dauerlauf befinden (beispielsweise lokale Server) – oder aber Rechner mit einem möglichst geringen Energieverbrauch. Bei kleineren Netzwerken ist dies einfach manuell zu lösen, für größere und komplexere Netzwerke bietet sich das unten beschrieben Automatische Generieren der WOL Proxies an.

Automatische WOL Proxy Generierung

Die automatische WOL Proxy Generierung, Optimierung, Überwachung und Instanthaltung hat als Ziel einen weitestgehend wartungsfreien Betrieb des WOL Servers zu gewährleisten. Die Analyse kann täglich, oder nach eigenem Zeitplan ausgeführt werden, um Änderungen im Netzwerk zeitnahe zu erkennen und ggf. die Auswahl der WOL-Proxies vollautomatisch zu optimieren.

Funktionsweise der automatischen WOL Proxy Generierung

Die automatische Suche geeigneter Rechner als WOL Proxy erfolgt anhand einer vollautomatischen Analyse der gesamten Netzwerkinfrastruktur, inklusive der Rechnertypen, ihrer aktuellen Laufzeiten, Gruppenzugehörigkeit sowie weiteren Einstellungen, die weiter unten beschrieben werden. Dabei können unerwünschte Rechnertypen wie Notebooks oder rein virtuelle Maschinen vom Administrator ausgeschlossen werden. Ebenfalls können bestimmte Netzwerksegmente für die automatische Proxygenerierung ausgeschlossen werden.

Ein Filter erlaubt zudem ganze Gruppen auszuschließen, oder als bevorzugt zu behandeln. Bevorzugt behandelt werden dann Clients, die während eine definierbaren Zeit Eingeschaltet sind bzw. waren (beispielsweise Clients die nicht länger als 45 Minuten aus waren bzw. aktuell laufen), denn es könnten beispielsweise auch defekte oder ausgemusterte Geräte noch in einer als bevorzugt selektierten Gruppe vorhanden sein, die aber nicht mehr aktiv sind und auf das Löschen waren.

Ein typisches Beispiel für bevorzugte Gruppen sind Server, falls diese ohnehin 24/7 laufen müssen.

Die Administratoren nach wie vor die Möglichkeit, einzelne Netzwerksegmente und WOL Proxies manuell zu bestimmen. Die Administratorenauswahl hat dabei die höchste Priorität und wird bei der automatischen Generierung und Optimierung berücksichtigt.

Darüber hinaus haben die Administratoren die Möglichkeit, eine minimale Segmentgröße zu bestimmen – es würde sonst u.U. keinen Sinn machen WOL Proxies für sehr kleine Segmente mit nur 2 … 3 Clients zu generieren.

Werden Raspberries oder ähnliche Geräte mit entsprechenden EnviProt WOL Proxytreibern eingesetzt, werden diese automatisch erkannt und bevorzugt als Proxies eingetragen.

Eine Preview-Funktion gibt den Administratoren die Möglichkeit sich die Ergebnisse vorab anzuschauen. Dafür wird die generierte Proxyliste als Excel-kompatible CSV Datei ausgegeben.

Optimierung

Bei der Netzwerkanalyse wird darauf geachtet, die Anzahl der WOL Proxies auf ein Minimum hin zu optimieren. Dies wird zum einen erreicht, indem redundante Subnetze erkannt werden.

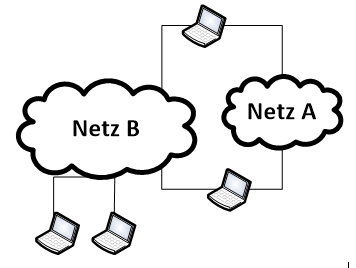

Beispiel:

Hier wird Netz A als redundant erkannt und es wird kein WOL Proxy dafür generiert, da alle Clients auch aus Netz B erreicht werden können.

Zum anderen wird versucht Rechner zu bestimmen, die mehrere Subnetze bedienen können.

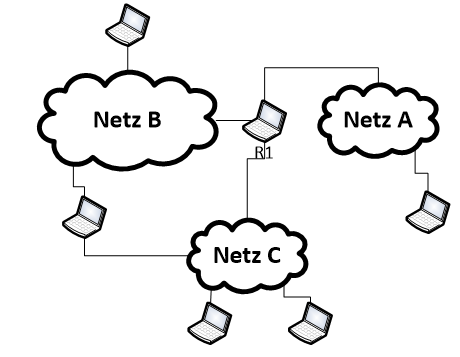

Beispiel:

Rechner R1 würde hier ausgewählt werden, weil er als WOL Proxy alle drei Netzwerk Segmente bedienen kann:

Zuverlässigkeit

Sobald ein WOL-Proxy-PC ausfällt, versucht der Auto Shutdown Manager-Server einen anderen derzeit laufenden PC im Zielnetzwerksegment zu finden und ihn als temporären WOL-Proxy einzusetzen. Antwortet der ursprüngliche WOL-Proxy-PC für eine bestimmte Zeit nicht, wird er schließlich automatisch durch den nächstbesten Kandidaten ersetzt. Dies garantiert eine nahtlose und zuverlässige WOL-Infrastruktur ohne administrativen Aufwand.

DE

DE  EN

EN